Giáo sư khoa học máy tính Douglas Leith của Trường Cao đẳng Trinity vừa công bố nghiên cứu “Ứng dụng nhắn tin và gọi điện Google gửi dữ liệu gì về Google”. Theo đó, hai ứng dụng nhắn tin (Messages) và gọi điện (Dialer) của Google đã gửi dữ liệu liên lạc của người dùng về dịch vụ logger Google Play Services Clearcut và dịch vụ phân tích Google Firebase Analytics.

Nghiên cứu chỉ ra, dữ liệu gửi từ Google Messages chứa hàm băm của tin nhắn văn bản, cho phép liên kết người gửi và người nhận trong một cuộc trao đổi tin nhắn. Dữ liệu gửi từ Google Dialer bao gồm thời điểm và thời lượng cuộc gọi, cũng cho phép liên kết người nghe và người gọi trong một cuộc điện thoại. Số điện thoại được gửi tới Google.

Ngoài ra, Google cũng nhận được thời điểm và thời gian người dùng tương tác với hai ứng dụng này. Google không cho người dùng cách thoát khỏi bị thu thập dữ liệu.

|

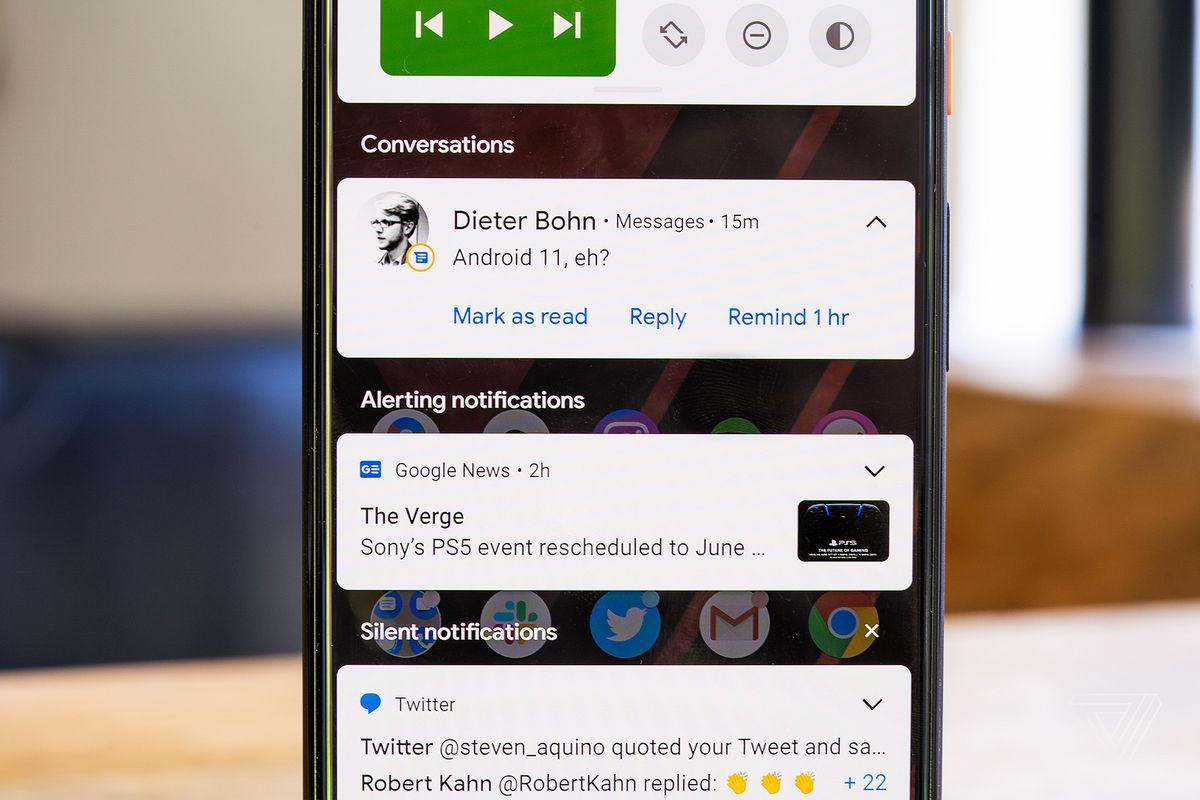

| (Ảnh minh họa: The Verge) |

Google Messages (com.google.android.apps.messaging) được cài đặt trên hơn 1 tỷ thiết bị Android. Nó tải sẵn trên nhiều smartphone của Huawei, Samsung, Xiaomi. Google Dialer (Phone bay Google, com.google.android.dialer) có phạm vi tiếp cận tương tự.

Theo tác giả nghiên cứu, các phiên bản cài sẵn của ứng dụng không có chính sách quyền riêng tư cụ thể, giải thích dữ liệu mà chúng thu thập, điều mà Google đòi hỏi ở các nhà phát triển bên thứ ba. Cả hai đều dẫn liên kết đến chính sách bảo mật người dùng của Google nhưng không áp dụng riêng cho ứng dụng và về cở bản cũng không rõ ràng với người được cài đặt sẵn.

Từ ứng dụng Messages, Google đã lấy nội dung tin nhắn và dấu thời gian (timestamp), tạo hàm băm SHA256 rồi chuyển một phần của hàm băm cho logger Clearcut và Firebase Analytics của Google. Rất khó đảo ngược hàm băm, song trong các trường hợp tin nhắn ngắn, ông Leith tin rằng có thể phục hồi một số nội dung tin nhắn.

Google Play Services tiết lộ một số dữ liệu có thể thu thập vì mục đích bảo mật và đề phòng lừa đảo nhằm duy trì API Google Play Services và các dịch vụ cốt lõi, cũng như dùng cho các dịch vụ khác như bookmark hay đồng bộ danh bạ. Tuy nhiên, nó không làm rõ hay giải thích việc thu thập nội dung tin nhắn, hay người nghe – gọi. “Rất ít chi tiết về dữ liệu thực sự bị thu thập”, báo cáo có đoạn.

Bản thân ông Leith cũng bất ngờ vì các ứng dụng Google lại thu thập dữ liệu này. Ông đã trình bày phát hiện với Google từ tháng 11/2021 và thảo luận với Giám đốc kỹ thuật Google Messages để thay đổi.

Ông đề xuất 9 điểm cần thay đổi và Google đã hoặc lên kế hoạch thực hiện 6 điểm, trong đó có ngừng thu thập số điện thoại người gửi và hàm băm của tin nhắn đến/đi trong Google Messages. Google xác nhận với The Register nội dung của báo cáo hoàn toàn chính xác.

Theo ông Leith, còn hai vấn đề lớn hơn liên quan tới Google Play Services, vốn cài đặt trên hầu hết các điện thoại Android bên ngoài Trung Quốc. Đầu tiên là dữ liệu logging gửi từ Google Play Services gắn với Google Android ID, thường liên kết với danh tính thực của một người dùng, vì thế, dữ liệu đó không ẩn danh. Điều thứ hai là chúng ta biết rất ít về dữ liệu nào được gửi từ Google Play Services và nhằm mục đích gì. Nghiên cứu của ông có thể chỉ là bề nổi của tảng băng chìm.

Du Lam (Theo The Register)

Hàng loạt tài khoản chứng khoán của nhà đầu tư có nguy cơ bị chiếm đoạt

Thông qua lỗ hổng bảo mật, kẻ gian có thể truy cập vào mật khẩu đăng nhập, từ đó chiếm quyền sử dụng tài khoản giao dịch chứng khoán của nhà đầu tư để thực hiện giao dịch, chuyển tiền, rút tiền và chiếm đoạt tài sản.